פרוטוקולי האבטחה של תוספים ו-CMS

מיקוד 3: פרוטוקולי אבטחה של תוסף ו-CMS

בתובנות שפרסמנו בשבועות האחרונים, התמקדנו בכמה מההיבטים העיקריים הנוגעים לאבטחת אתר אינטרנט, מסחר אלקטרוני או בלוג. בין אלה בואו נזכור למשל את אירוח האתר, משתנה בסיסי להבטחת תפקוד מושלם של המערכת 24 שעות ביממה. אך כפי שקורה לעתים קרובות ברשת, ניתן לקבל את התמונה השלמה רק על ידי הרכבת חלקים נוספים מהפאזל, כך שלא מספיק לעצור רק אירוח או סתם תחזוקה רגילה. יש אחרים גורמים שקובעים את האבטחה של אתר אינטרנט, ובין אלה עלינו לכלול את הפרוטוקולים של התוספים והפלטפורמות של מערכת ניהול התוכן, מוורדפרס ועד ג'ומלה!. תוספים ו-CMS יכולים למעשה להפוך השער להתקפות ותוכנות זדוניות, עם השלכות שליליות ברורות מבחינת יעילות האתר ואובדן נתונים. אז בואו נראה איך למנוע את התרחישים האלה, ולפני כן מהן השיטות המומלצות ליישום.

מהם תוספים ולאילו סכנות הם חושפים את האתר שלך

שוק התוספים, בשנים האחרונות, חווה פריחה מרשימה, הודות להערכה הציבורית וההיכרות שזכו למשתמשים רבים כלפי האינטגרציות הללו. לחיצה פשוטה והתוסף מותקן ופעיל, מוכן להרחיב ולהרחיב את אפשרויות התפעול של האתר. מהניוזלטר ועד לבנר ההסכמה לעיבוד נתונים, משיבוט תוכן ועד אופטימיזציה של תמונות, ישנם מאות ומאות תוספים לכל סוג של צורך. אותן חברות ואותם מפתחי תוכנה ותכניות מחשבים הם אלו שהופכים את הפונקציות של המוצרים שלהם לזמינות גם בפורמט פלאגין. זה מאפשר למשתמשים, אפילו הפחות מנוסים, ליישם את התוכנית מפאנל הניהול של CMS, למשל למכור מוצר באינטרנט.

בקיצור, היתרונות של תוספים הם רבים, עד כדי הפיכת הכלים הללו לכמעט חיוניים. אך לצד היתרונות נותרה בעיה שיש להבין ולנהל נכון: בטיחות. מאילו סיבות תוספים יכולים להפוך לסכנה לפרויקט הדיגיטלי שלך? בואו ננסה לענות ברשימה קצרה של מקרים חוזרים:

- התוסף לא מגיע יותר עודכן, וזה יוצר פגם שהאקרים יכולים לנצל לטובתם, "כניסה" לאתר והכנסת שורות של קוד זדוני (כדי להפנות מוצרים, סקרים, למחיקת דפים שלמים וכו')

- התוסף המקורי מגיע הועתק ועשה מניפולציות, רק כדי להעלות לאתר שנוצר על ידי קרקר במטרה להערים על אנשים להאמין שהם מורידים את התוסף האמיתי. בשלב זה, התקנת הפלאגין מסתכנת בפגיעה באתר כולו.

- התוסף מגיע נמחק מהספרייה הרשמית, אך נשאר מותקן באתר שלך. אירוע זה קורה לעתים קרובות בוורדפרס, ה-CMS המשומש והמפורסם ביותר בעולם. בקצרה, הצוות שמאחורי וורדפרס יכול להחליט להסיר תוסף מהספרייה הרשמית כאשר הוא מוצא אי התאמה או אלמנטים ראויים לציון אחרים. בשלב זה התוסף לא יעודכן יותר, וזה, שוב, יסכן את מי שעדיין משתמש בתוסף הזה באתר האינטרנט שלהם.

כיצד לנתח תוספים ותקני אבטחה

יש כמה התרגול הטוב ביותר שניתן ליישם כדי להגביר את אבטחת האתר מבלי לוותר על נוחות התוספים. למרות שכרגע אין פרוטוקול אוניברסלי לפיתוח תוספים שיבטיח את האותנטיות והאיכות שלהם, בהחלט לא חסרים אמצעי זהירות שכולנו צריכים לפעול לפיהם. ככל שיש לנו יותר ודאויות, ככל שרמת האבטחה של התוסף תהיה גבוהה יותר, ככל שנגלה פחות ודאויות, כך עולה הסיכון להורדת ההגנה החיסונית של האתר לאחר התקנת התוסף. ל'ניתוח לפיכך יש לשקול את הנקודות הבאות:

- תאריך עדכון התוסף האחרון (אם מיושן, הסיכון גדל, אם לאחרונה, הסיכון יורד)

- תאימות לגרסה העדכנית ביותר של וורדפרס או CMS אחר

- ביקורות מאנשים שהורידו את התוסף

- תיעוד טכני זמין

- הערות משתמשים ותגובות מפתחים

- האתר הרשמי של התוסף או של החברה שפיתחה אותו

מובן מאליו שבדיקה המתבצעת עם קצת שכל ישר מאפשרת להבין בדיוק מסוים האם התוסף אמין או לא. האם הביקורות שליליות? המפתח לא עונה על שאלות? האם חסרים המסמכים הנדרשים? האם תאריך העדכון האחרון היה לפני כמה שנים? עדיף להשאיר את זה בשקט…

אבטחה של מערכת ניהול תוכן

כעת, לאחר שראינו בפירוט את הדרישות לזיהוי תוסף מאובטח, נעבור לנושא של מערכת ניהול התוכן, כלומר מערכת ניהול התוכן של אתר או מרחב וירטואלי (דף נחיתה, פורום, בלוג וכו'). גם כאן יידרש לא מדריך אלא ספר שלם, כי כל CMS שונה מהאחרים, ולכל CMS הושגו תקני אבטחה גבוהים יותר או פחות, בהתאם לעדכון שנמצא בשימוש כרגע. אם לאחרונה הגענו לגרסה 5.0 לוורדפרס, למשל, לג'ומלה! אנחנו עדיין ב-3.9, בעוד שמג'נטו אנחנו קרובים ל-2.4. שימו לב, זה לא אומר שהאבטחה גדולה יותר אם מספר הגרסה גבוה יותר: חלק ממערכות ה-CMS פשוט נולדו מאוחר יותר, לכן עליכם לדעת היטב את ההתפתחות של כל אחת מהן ולפרש את מצבי הרוח של הרשת, לקרוא את מה שכתוב על האחרון עדכון.

ברור שלא על זה בלבד נבסס את התחזיות שלנו. אם אנחנו רוצים להשיג את המקסימום מבחינת בטיחות, עלינו לשאוף לעדכן את פלטפורמת ה-CMS לגרסה העדכנית ביותר: ככל שנתרחק מהעדכון האחרון ששוחרר, כך הסיכונים לאבטחת האתר יהיו גדולים יותר, שוב בגלל החורים שנוצרים ואליהם מישהו יכול לחמוק.

כיצד לעדכן CMS מבלי לקחת סיכונים

עדכון CMS אינו פעולה שיש לטפל בה בקלות, במיוחד אם מדובר במהדורה מרכזית (כגון הגרסה האחרונה של וורדפרס). האסטרטגיה הטובה ביותר היא לעשות גבה את הנתונים שלך ממש לפני ההורדה וההתקנה של הגרסה החדשה. הסיבה לכך יכולה להיות התנגשות בין ערכת נושא ל-CMS, או בין תוסף ל-CMS, עם סיכון לאובדן תוכן, תרגומים, תמונות ועוד. עבור פונקציית הגיבוי אתה אנא עיין בפרק הקודם המוקדש לתחזוקה רגילה ויוצאת דופן של אתר.

CMS משותף, ניהול בעלים או אתרי WYSIWYG?

השאלה האחרונה שאנו רוצים להגיש לכם בתחום האבטחה נוגעת להבדל בין מערכות CMS נפוצות (דווקא וורדפרס, מג'נטו, ג'ומלה! ואחרות), מה שנקרא מערכות ניהול קנייניות ואתרי אינטרנט של "מה שאתה רואה זה מה שאתה מקבל". " הקלד (מ-Jimdo ל-Wix דרך Weebly ואחרים). לפניכם סיכום גישת האבטחה של כל חלופה, כפי שבאה לידי ביטוי בעשרות שנות הניסיון שלנו בתחום פיתוח ותחזוקת אתרים.

- CMS נפוץ: כפי שראינו, האחריות על הגדרת סביבה בריאה ומאובטחת נופלת בידי הצוות שעובד על עדכוני CMS, אך גם על הדייקנות של מי שמנטרים עדכוני CMS ותוספים.

- ניהול קנייני: אם האתר מפותח עם פלטפורמות או קודים בבעלות סוכנות רשת או מאסטר אינטרנט, האבטחה עוברת כמעט לחלוטין לידיו של איש הקשר התורן, שיצטרך להבטיח עמידה מלאה בתקני הגנה נאותים.

- אתרים מה שאתה רואה זה מה שאתה מקבל: פתרונות אלה מייצגים הכלאה בין ה-CMS הפופולריים ביותר ומערכות ניהול פרטיות, מכיוון שהם מאפשרים למשתמש לשלוט ולנהל את האתר שלו על ידי גרירת התוכן אל הדף. אחראיות לאבטחה, במקרה זה, הן החברות שמפתחות פתרונות WYSIWYG, אך היזהר, כי בהתאם לתוכנית המנויים, הסיוע יכול להיות מספיק, טוב או כמעט נעדר לחלוטין.

הפרק השלישי שלנו מסתיים כאן. המחקר הבא יתמקד בנושא מאוד אקטואלי: עיבוד נתונים ואחריות אישית כלפי משתמשים המבקרים באתר, במסחר האלקטרוני או בבלוג שלנו בתום לב. מוּכָן? המשיכו לעקוב אחרינו, נתראה בקרוב!

אולי יעניין אותך גם ב:

ב-Alto Adige היום EDIH NOI הוא נקודת ההתייחסות החדשה ל-AI

בבולצאנו יוקצו 4,6 מיליון יורו מקרן PNRR עבור שירותים לחברות מקומיות בתחום הדיגיטליזציה של מודיעין...

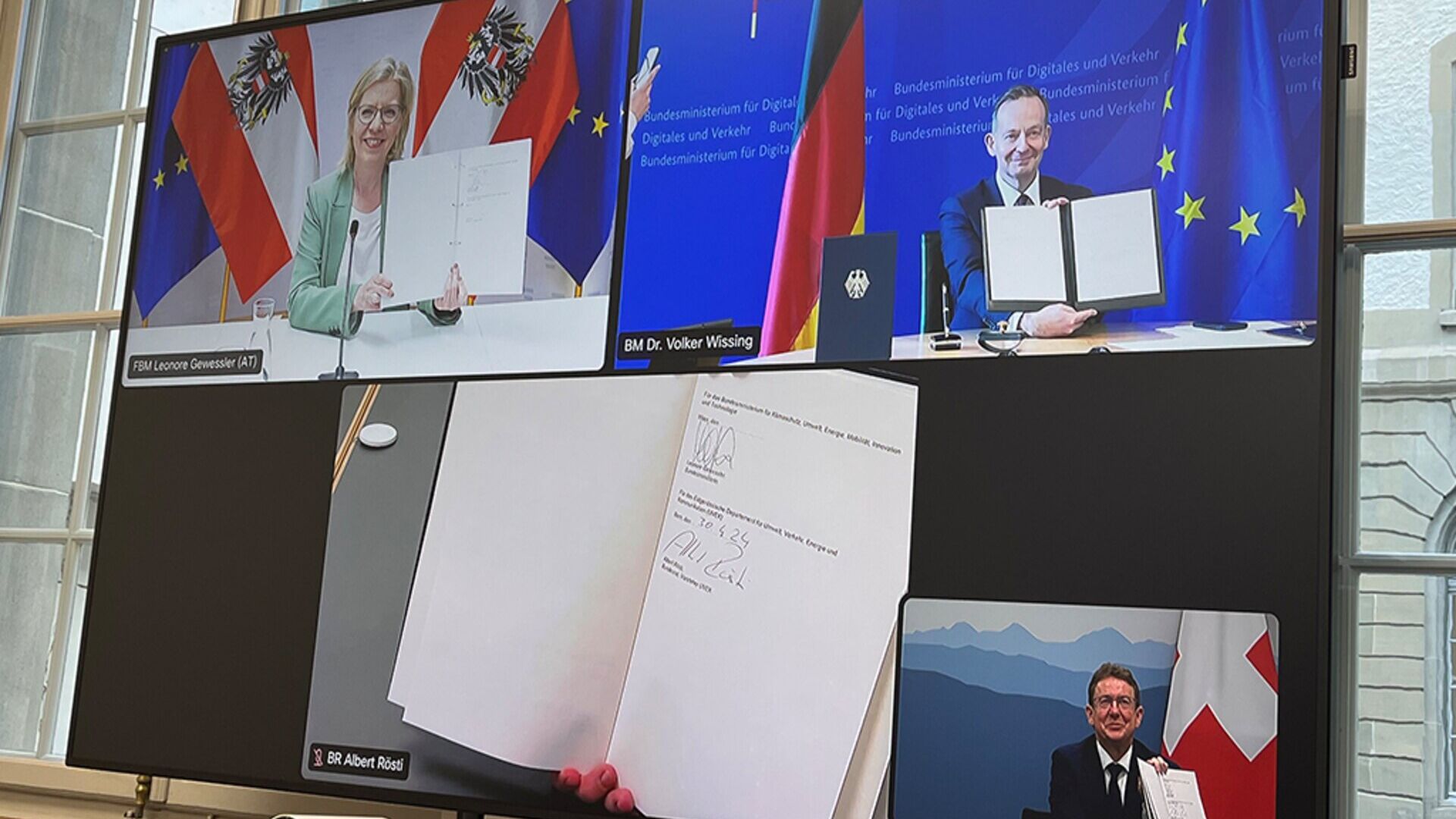

אוסטריה, גרמניה ושוויץ עבור מסילות מטען "חדשניות יותר".

שרי DACH ליאונור ווסלר, וולקר וויסינג ואלברט רוסטי: הצגת ההתאמה הדיגיטלית האוטומטית היא מרכיב מרכזי

שכנוע או מניפולציה? בראשית והשפעה היסטורית של יחסי ציבור

כך ממשיכים יחסי ציבור, מהדיאלוג הסופי של יוון העתיקה ועד לעידן הדיגיטלי הנוכחי, להציע חדשנות מתמשכת

צעירים ומטבעות קריפטוגרפיים: איך לגלות עוד על ביטקוין...

להכיר לילדים מטבעות דיגיטליים ובלוקצ'יין יכולה להיות מאמץ מרגש, לאור הזיקה שלהם לטכנולוגיה וחדשנות